Les hôpitaux sont des passoires sécuritaires, malheureusement ce sont vos informations les plus importantes qui sont ouvertes aux 4 vents.

https://youtu.be/SLzfFa3xb0ULes hôpitaux sont des passoires sécuritaires pour plusieurs raisons :

Vos informations de santé sont aussi importants que ceux d’une banque. Vous ne lisez jamais d’article sur le fait qu’une banque a confié ses données à une société étrangère. Pour la santé l’assurance maladie se fait tranquillement héberger par Microsoft, vous êtes d’accord ?

- Sous-investissement chronique en numérique: Les hôpitaux consacrent en moyenne seulement 1,7 % de leur budget d’exploitation au numérique, contre 9 % dans le secteur bancaire et 2 % dans l’industrie des biens de consommation. Cela conduit à une obsolescence des équipements et logiciels, rendant les systèmes d’information hospitaliers (SIH) plus vulnérables.

- La menace cyber n’est pas prise en compte autant les personnels, les infrastructures et les logiciels ne sont pas en ligne avec le niveau de la menace

- Complexité des systèmes d’information: Les SIH sont extrêmement complexes, comptant entre 80 et 500 applications informatiques, et jusqu’à 1 000 pour les plus grands CHU. Cette complexité rend difficile leur gestion et leur sécurisation. En vérité ce n’est pas de le complexité c’est de l’empilement sans politique cyber.

- Interconnexion accrue: Les SIH sont de plus en plus interconnectés avec des systèmes externes, ce qui augmente leur surface d’attaque. L’utilisation croissante des objets connectés ajoute également à la complexité et aux risques. D’autres activités sont soumises à cette contraintes. Les solutions existent.

- Manque de sensibilisation du personnel: Le personnel hospitalier n’est pas toujours suffisamment sensibilisé aux enjeux de la cybersécurité. Cela peut conduire à des comportements à risque, comme l’ouverture de messages malveillants ou l’utilisation de mots de passe faibles. C’est la partie surement la plus simple à traiter à court terme.

Ce sont vos données de santé qui sont en danger. Les hôpitaux démontrent la valeur qu’ils donnent à vos données en ne mettant pas les moyens nécessaires à leur protection.

Il ont fait le choix de ne pas les protéger pour investir ailleurs. C’est un mauvais calcul car les cyber criminels ont bien compris comment tirer parti de cette erreur.

Quelle sont les menaces

Les hôpitaux font face à une variété de menaces informatiques classiques qui peuvent perturber leurs opérations et compromettre la sécurité des patients. Les menaces les plus courantes incluent :

- Compromission du système d’information: Ceci fait référence à des violations de bases de données et de codes confidentiels, entraînant un accès non autorisé à des informations sensibles.

- Messages électroniques malveillants: L’hameçonnage ou phishing est une tactique courante où des messages frauduleux sont utilisés pour inciter les utilisateurs à divulguer des informations confidentielles.

- Rançongiciels: Ces logiciels malveillants sont les plus destructeurs, car ils cryptent les données et exigent une rançon pour leur récupération. Les rançongiciels peuvent paralyser le système d’information hospitalier et menacer de divulguer ou de revendre des données de santé.

- Attaques par déni de service: Ces attaques visent à rendre un serveur inaccessible en le surchargeant de requêtes, provoquant une panne ou une dégradation du service.

- Défiguration de sites Web: Il s’agit d’un signe visible d’une attaque réussie où le contenu du site Web de l’hôpital est modifié par l’attaquant.

Face à ces menaces, les parades existent si on veut les mettre en place. En réalité toutes les entreprises sont soumises aux mêmes risques. L’incompétence des DSI hospitalières doit être interpellée ici.

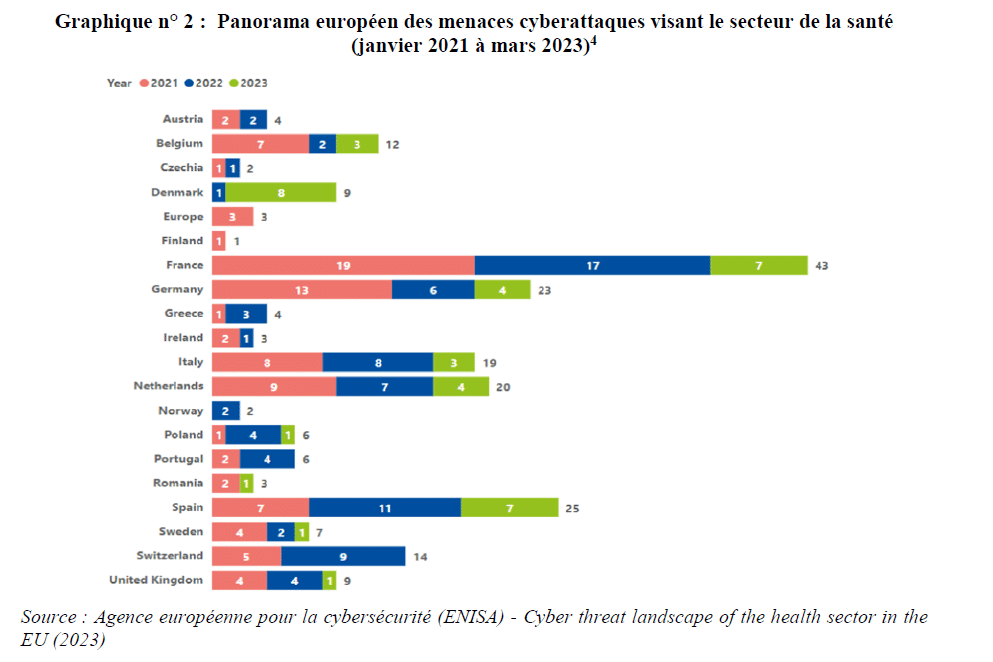

Sur ce graphique clairement les hôpitaux français sont champion du monde de la mauvaise gestion de vos données de santé.

Les cybers criminels vont sur les domaines ou les failles sont les plus importantes. Le sujet ce n’est pas la santé, mais la défaillance de la structure de santé.

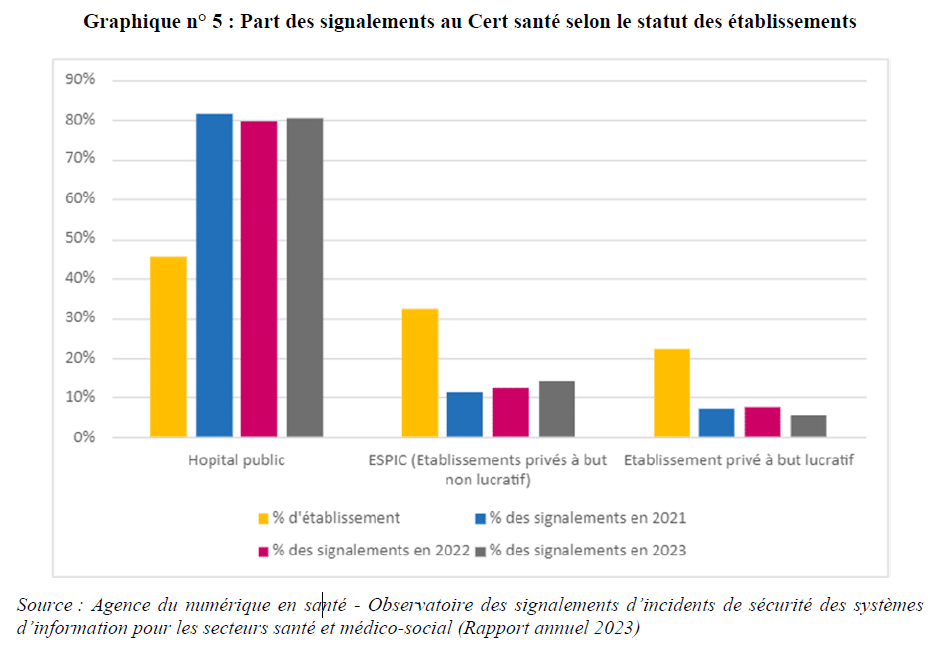

On le voit sur le schéma ci dessous. Les structures privées ont moins de signalements. Pourtant c’est le même métier.

Quelles sont les conséquences financières

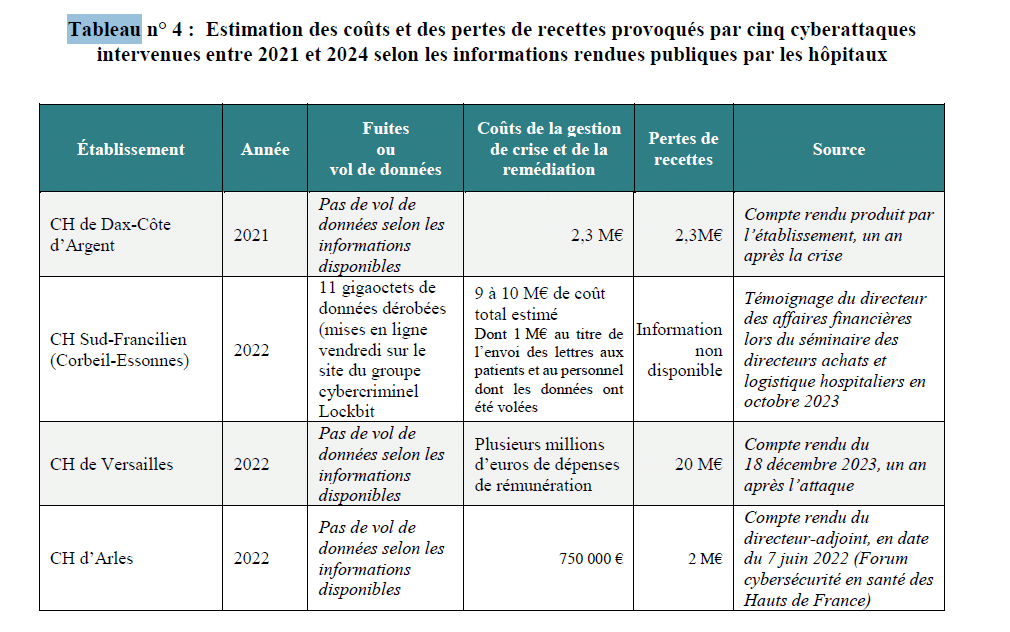

Les cyberattaques peuvent avoir des conséquences financières désastreuses pour les hôpitaux. Les coûts engendrés par ces incidents peuvent être classés en deux catégories principales :

- Coûts liés à la gestion de crise et à la reconstruction du système d’information :

- Coûts de personnel : Paiement des heures supplémentaires pour assurer la continuité d’activité en mode dégradé et recrutement de personnel temporaire pour renforcer les équipes.

- Coûts d’identification des failles et de remédiation : Embauche de prestataires externes spécialisés en sécurité informatique (PRIS) pour identifier les failles de sécurité exploitées lors de l’attaque, élaborer un plan de remédiation et reconstruire le système d’information.

- Coûts de reconstruction et de remise en service : Dépenses liées à la reconstruction du réseau informatique, à la réinstallation des logiciels et des applications, et à la sous-traitance de certaines activités impactées par l’attaque (ex: analyses de laboratoires).

- Autres coûts : Dépenses liées à la communication de crise (communiqués de presse, lettres d’information au personnel et aux patients), au transfert de patients vers d’autres établissements et au paiement de pénalités de retard dues aux difficultés de paiement des fournisseurs.

- Pertes de recettes d’exploitation :

- Diminution de l’activité : Déprogrammation d’interventions chirurgicales, report de consultations et fermeture temporaire de certains services, entraînant une baisse significative des recettes.

- Difficultés de facturation : Paralysie du système d’enregistrement des actes médicaux, rendant impossible la transmission des données de facturation à l’assurance maladie et le recouvrement des recettes.

- Délai de prescription des actes : Bien que la LFSS pour 2024 ait prolongé le délai de prescription des actes remboursables, les hôpitaux peuvent rencontrer des difficultés à rattraper la codification de leur activité a posteriori.

Les estimations des coûts et des pertes de recettes varient selon l’ampleur de l’attaque, la durée de la crise et la capacité de l’hôpital à se rétablir. Le tableau n° 4 du rapport de la Cour des comptes illustre l’impact financier de cinq cyberattaques survenues entre 2021 et 2024. On observe des coûts de gestion de crise et de remédiation pouvant atteindre 10 millions d’euros, et des pertes de recettes pouvant dépasser 20 millions d’euros.

L’absence d’une doctrine nationale claire en matière de soutien financier aux établissements victimes de cyberattaques engendre un traitement différencié selon les régions et les hôpitaux.

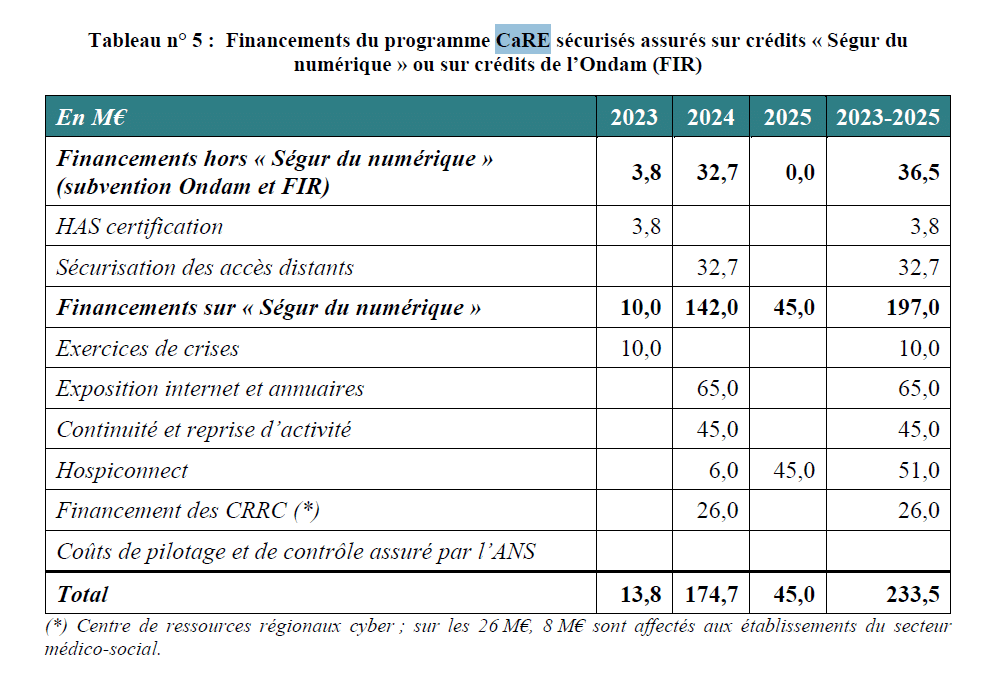

A qui sert le programme CARE

Le programme CaRE (Cyberaccélération et résilience des établissements), mis en œuvre de 2023 à 2027, vise à améliorer la cybersécurité des hôpitaux français en comblant le retard accumulé en matière d’investissements et de ressources pour la sécurité des systèmes d’information hospitaliers (SIH). Ce programme, doté de 750 millions d’euros, s’articule autour de quatre axes principaux :

1. La réalisation d’exercices de crise : Ces exercices, obligatoires pour 80% des établissements au premier semestre 2024, permettent de tester les procédures de réponse en cas de cyberattaque et de renforcer la capacité des équipes à réagir efficacement. Les retours d’expérience des hôpitaux ayant subi des attaques, tels que les centres hospitaliers d’Armentières et de Cannes, montrent que la pratique régulière d’exercices de crise permet de mieux gérer les incidents et d’en limiter les conséquences.

2. La sécurisation de l’exposition sur Internet et des annuaires techniques: CaRE finance des audits de sécurité et des actions de remédiation pour réduire la surface d’attaque des SIH et les protéger contre les intrusions externes. Le programme exige des établissements qu’ils atteignent un niveau minimal de sécurisation de leurs annuaires techniques (score d’au moins 2 sur une échelle à 5 niveaux) et qu’ils réalisent des audits d’exposition réguliers.

3. La mise en place de plans de continuité et de reprise d’activité (PCRA): Ces plans, essentiels pour garantir la continuité des soins en cas de cyberattaque, définissent les procédures à suivre pour maintenir ou restaurer les services critiques de l’hôpital. CaRE finance l’élaboration et la mise en œuvre de ces plans, ainsi que la mise en place de solutions techniques pour assurer la sauvegarde des données et la reprise rapide des activités.

4. Le renforcement de la sécurité opérationnelle: CaRE encourage l’adoption de bonnes pratiques en matière de sécurité informatique, telles que l’authentification multi-facteurs, la gestion centralisée des identités et des accès, la segmentation du réseau et la sensibilisation du personnel aux risques informatiques. Le programme finance également la mise en place de solutions techniques pour améliorer la surveillance des SIH et la détection des intrusions.

L’attribution des financements CaRE est conditionnée à l’atteinte d’objectifs précis, contrôlés par l’ANS. Cependant, le financement du programme n’est assuré que jusqu’à fin 2024, grâce aux crédits exceptionnels du « Ségur du numérique ». La Cour des comptes recommande de sécuriser la poursuite du programme CaRE jusqu’en 2027 en sanctuarisant une ligne de financement dédiée. Encore une fois, on a de bonnes intentions. On produit un plan sans les moyens. Au final vos données ne seront pas protégées.

Au-delà de 2027, il sera nécessaire de trouver des solutions pérennes pour financer la cybersécurité des hôpitaux, d’autant plus que les exigences en la matière vont s’accroître avec l’entrée en vigueur de la directive européenne NIS2.

Ce programme va couter 750 Millions d’Euro, mais seul 233 sont prévus, et ce n’est pas suffisant.

Quelles sont les recommandations à mettre en oeuvre

Face à la menace croissante des cyberattaques et à la vulnérabilité des systèmes d’information des hôpitaux, le rapport de la Cour des comptes formule cinq recommandations clés pour améliorer la cybersécurité des établissements de santé:

Recommandation n° 1 : Mettre en place un groupe national d’expertise chargé, en cas de cyberattaques d’ampleur exceptionnelle, d’évaluer les pertes de recettes à compenser et, pour les établissements les plus gravement affectés, d’accorder une dispense de codification a posteriori de leur activité hospitalière. Cette recommandation vise à pallier les difficultés rencontrées par les hôpitaux pour retrouver leur niveau d’activité après une cyberattaque et à compenser les pertes financières engendrées par la déprogrammation des activités.

Recommandation n° 2 : Mettre fin à l’utilisation d’un fonds de concours pour le financement de la Délégation au numérique en santé (DNS). Actuellement, le financement de la DNS provient en grande partie de fonds de concours issus du « Ségur du numérique ». La Cour des comptes recommande de mettre fin à ce dispositif et d’assurer le financement de la DNS par des crédits budgétaires, afin de soumettre ces dépenses à la discussion parlementaire.

Recommandation n° 3 : Conduire à son terme le programme CaRE (Cyber accélération et résilience des établissements). Le programme CaRE, doté de 750 millions d’euros sur la période 2023-2027, vise à financer des actions de rattrapage en matière de cybersécurité des hôpitaux. La Cour des comptes recommande de sécuriser les financements du programme au-delà de 2024, en sanctuarisant une ligne de financement dédiée au sein de l’Ondam.

Recommandation n° 4 : Mettre en place un audit périodique obligatoire pour tous les établissements de santé, qui pourrait être pris en compte dans le dispositif d’incitation à la qualité et dans la certification par la HAS. La Cour des comptes préconise la mise en place d’un audit technique global, périodique et obligatoire, réalisé par des auditeurs externes. Les résultats de cet audit, communiqués de manière confidentielle à l’établissement, à l’ARS et à l’ANS, permettraient d’évaluer le niveau de sécurité des SIH et de guider les actions de remédiation.

Recommandation n° 5 : Doter les groupements hospitaliers de territoire (GHT) de la personnalité morale. L’absence de personnalité morale des GHT constitue un frein à la convergence des systèmes d’information des établissements publics de santé. La Cour des comptes recommande de modifier le code de la santé publique afin de doter les GHT de la personnalité morale, leur permettant ainsi de disposer d’un budget autonome, de recruter du personnel et de gérer leur patrimoine.

La mise en œuvre de ces recommandations est essentielle pour améliorer la résilience des hôpitaux face aux cyberattaques et garantir la sécurité des patients et des données de santé.

Sources

Article du monde informatique ici

Rapport de la cour des comptes LA SÉCURITÉ INFORMATIQUE DES ÉTABLISSEMENTS DE SANTÉ

The post Les hôpitaux sont des passoires sécuritaires first appeared on XY Magazine.

Emissions

Emissions